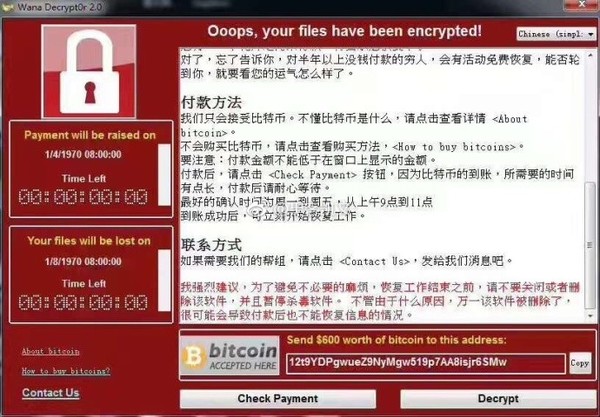

大波病毒正在袭来

目前一个名为“永恒之蓝”的比特币病毒正在肆虐全球,危险程度非常高!黑客通过445端口远程加密文件索要比特币。WannaCry(又称WanaCrypt0r或者WCry),是之前泄露的 NSA(美国国家安全局)黑客武器库中「Eternal Blue」攻击程序的变体,其可以远程攻击 Windows 的455端口(文件共享)。目前只感染 Windows 平台,而 macOS、Linux、Android 不在此次攻击范围之内,所以如果你的设备运行后几种平台,暂时是安全的。不过,没有人敢保证,接下来传播者是否会通过更新这一软件,来对其它平台的设备进行攻击,所以同样需要留意相关信息。

目前受 WannaCry 影响的 Windows 操作系统包括:

Windows 2000 / XP

Windows Vista

Windows 7

Windows 8 / 8.1

Windows 10(不包括 Windows 10 Creators Update 和 build 15063)

Windows Server 2008 / 2008 R2

Windows Server 2012 / 2012 R2

Windows Server 2016

应对方法有哪些?

1.关闭445端口,具体操作方法大家可以自行搜索查询。

2.目前微软已发布补丁MS17-010修复了“永恒之蓝”攻击的系统漏洞,可尽快为电脑安装此补丁。

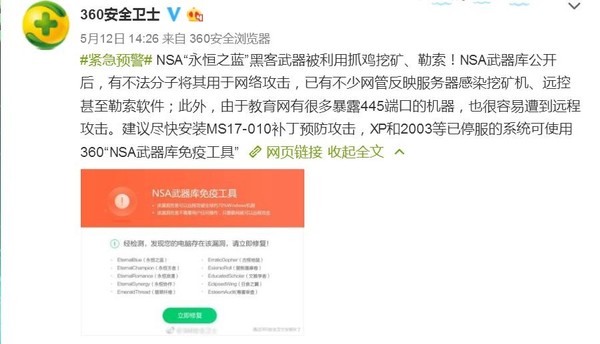

至于XP、2003等微软已不再提供安全更新的机器,微博的专业人士推荐使用“NSA武器库免疫工具”检测系统是否存在漏洞,并关闭受到漏洞影响的端口,可以避免遭到勒索软件等病毒的侵害。

3.360安全卫士已经提供“NSA武器库免疫工具”,大家可下载安装。

4.未中毒的电脑请迅速备份数据,不访问可疑网站和邮件。

5.已中病毒需要重装系统的电脑,在重装系统前把硬盘低级格式化,然后再安装操作系统。

------------------------------------------头戴钢盔的分割线-----------------------------------------

如何关闭Windows系统的137, 139, 445端口?传送门

4月14日晚,一个叫Shadow Brokers的黑客组织泄露了一大波Windows的远程漏洞利用工具,事件细节可以参照运维派前面的文章《Windows血崩,一波大规模 0day 攻击泄漏》。

恩威科技&天府云创&融合创新已根据微软官网发布针对Windows系统0day漏洞的处理建议:《Windows远程命令执行0day漏洞的安全预警及其处理建议》,处理建议中有提到关闭137, 139, 445等网络端口的要求,那么运维派为大家整理了在Windows 2008版本及以上的系统的具体操作步骤:

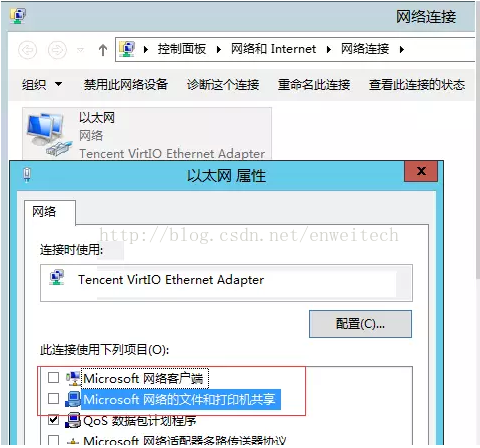

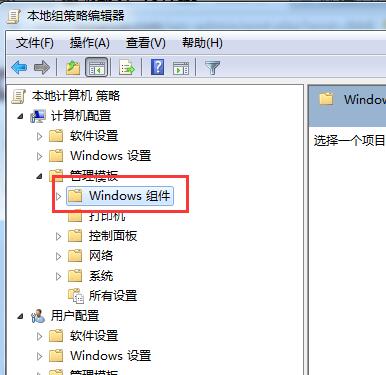

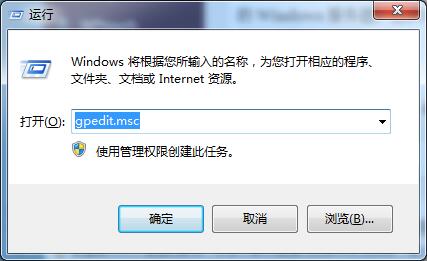

1. 禁止Windows共享,卸载下图两个组件(此操作的目的是禁止445端口)

(实施完毕后,需要重启系统生效,操作前请您根据对业务的影响情况进行评估)

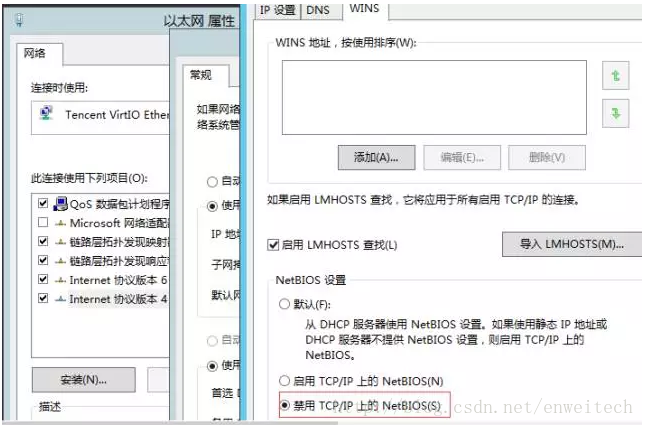

2. 禁止netbios(此操作的目的是禁止137,139端口)

3. 关闭远程智能卡(此操作的目的是关闭Windows智能卡功能,避免rdp服务被攻击利用)

由于本次事件影响面广且严重,一些IT厂商(包括事件的主角:微软)都在第一时间给了紧急解决方案,供大家参考:

一、概要

Shadow Brokers泄露多个Windows 远程漏洞利用工具,可以利用SMB、RDP服务成功入侵服务器,可以覆盖全球 70% 的 Windows 服务器,且POC已公开,任何人都可以直接下载并远程攻击利用。

二、漏洞级别

漏洞级别:紧急。(说明:漏洞级别共四级:一般、重要、严重、紧急。)

三、影响范围

目前已知受影响的 Windows 版本包括但不限于:Windows NT,Windows 2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0

四、排查方法

1. 查看windows系统版本;

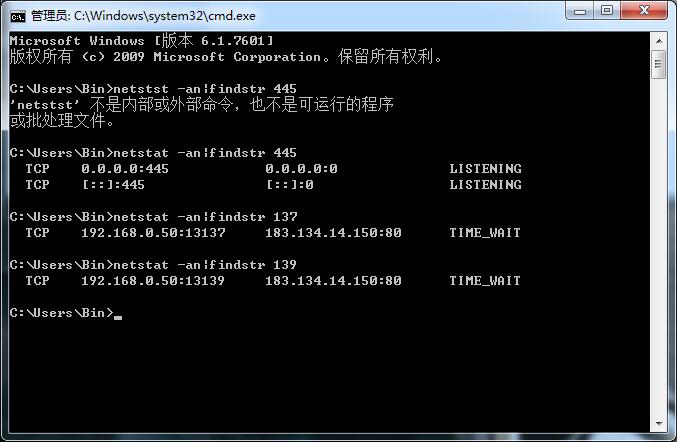

2. 检查端口开放情况(是否开放了137、139、445、3389端口),本机cmd命令netstat –an 查看端口监听情况,然后在外网主机telnet 目标主机端口 ,如:telnet 114.114.114.114 137(其中114.114.114.114表示你要排查的服务器的IP地址,137表示端口)

五、安全建议

1) 临时规避措施:关闭135、137、139、445,3389端口开放到外网。推荐使用安全组策略禁止135、137、139、445端口;3389端口限制只允许特定IP访问。(网络端口关闭,可按键:如何关闭Windows系统137, 139, 445网络端口?)

2) 及时到微软官网下载补丁升级

微软官方公告连接:

微软已经发出通告 ,强烈建议您更新最新补丁:

Code Name Solution “EternalBlue” Addressed by MS17-010 “EmeraldThread” Addressed by MS10-061 “EternalChampion” Addressed by CVE-2017-0146 & CVE-2017-0147 “ErraticGopher” Addressed prior to the release of Windows Vista “EsikmoRoll” Addressed by MS14-068 “EternalRomance” Addressed by MS17-010 “EducatedScholar” Addressed by MS09-050 “EternalSynergy” Addressed by MS17-010 “EclipsedWing” Addressed by MS08-067 注意:修复漏洞前请将资料备份,并进行充分测试。

其实如果没有重要数据,我绝的最简单的办法 就是彻底重装。

九十九度 [ BinaryJP.com ]

九十九度 [ BinaryJP.com ]